SHA1:

- c71a842d93d04524d4df3f306c5d1d6ebc3c3bc7

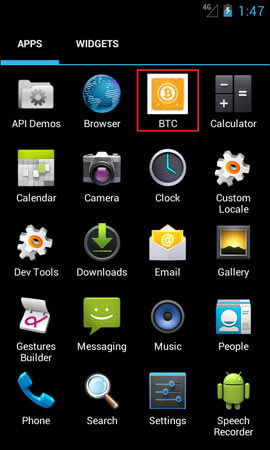

Вредоносная программа, работающая на мобильных устройствах под управлением ОС Android. Она может распространяться под видом известных и безобидных приложений – например, ПО для работы с криптовалютой Bitcoin:

При первом запуске Android.Clipper.1.origin изменяет настройки доступа своей главной активности clipper.abcchannelmc.ru.clipperreborn.MainActivity, тем самым делая ее недоступной. В результате значок вредоносного приложения исчезает из списка программ главного экрана ОС Android.

Далее с использованием класса ClipboardManager троянец добавляет в интерфейсе OnPrimaryClipChangedListener слушателя на изменение содержимого буфера обмена и ожидает, когда пользователь скопирует номер одного из целевых электронных кошельков.

Если после этого в буфере успешно обнаруживается соответствующий номер, Android.Clipper.1.origin отправляет информацию о нем на управляющий сервер http://fastfrmt.*****.tech. Затем вредоносная программа повторно обращается к серверу и ожидает от него номер кошелька злоумышленников в той же платежной системе, к которой относился перехваченный ранее номер.

Троянец отслеживает и подменяет номера кошельков следующих платежных систем и криптовалют:

- QIWI;

- Webmoney R;

- Webmoney Z;

- «Яндекс.Деньги»;

- Bitcoin;

- Monero;

- zCash;

- DOGE;

- DASH;

- Etherium;

- Blackcoin;

- Litecoin.

Для обеспечения автоматического запуска при каждом включении зараженного мобильного устройства Android.Clipper.1.origin отслеживает следующие системные события:

- android.intent.action.BOOT_COMPLETED;

- android.intent.action.QUICKBOOT_POWERON;

- com.htc.intent.action.QUICKBOOT_POWERON.